I2P nədir?

I2P, yəni "Invisible Internet Project" (Görünməz İnternet Layihəsi), istifadəçilərin məxfiliyini qorumaq və internetdə anonim qalmaqlarını təmin etmək üçün hazırlanmış anonim bir şəbəkədir. Adi internetdən fərqli olaraq, burada trafik tez-tez görünməz və izlənməzdir. I2P istifadəçilər arasında məlumatların təhlükəsiz və məxfi şəkildə ötürülməsini təmin edir. Bu, trafikin könüllülər tərəfindən idarə olunan bir sıra düyünlər (nodlar) vasitəsilə yönləndirilməsi ilə mümkün olur ki, bu da məlumatların üçüncü tərəflər tərəfindən izlənilməsini və ya ələ keçirilməsini son dərəcə çətinləşdirir.

I2P "darknet"in bir hissəsidir, yəni adi axtarış sistemləri və ya veb brauzerlər vasitəsilə əldə edilə bilməyən internetin bir seqmentidir. Lakin Tor (The Onion Router) şəbəkəsindən fərqli olaraq, I2P əsasən anonim şəkildə adi veb-saytlara giriş təmin etmir, əksinə tamamilə öz ekosistemində mövcud olan saytlar, xidmətlər və tətbiqlər yaratmaq üçün nəzərdə tutulmuşdur.

I2P necə işləyir?

I2P, məlumatların şifrələndiyi və göndərici və alıcının kimliyini gizlətmək üçün bir neçə düyün(nod) (və ya "router") vasitəsilə yönləndirildiyi desentralizə edilmiş peer-to-peer (bərabərdən-bərabərə) şəbəkə kimi fəaliyyət göstərir. Bu proses istifadəçinin fəaliyyətlərini izləməyi və ya yerini müəyyən etməyi çətinləşdirir.

I2P-nin iş prinsiplərinin əsas komponentləri bunlardır:

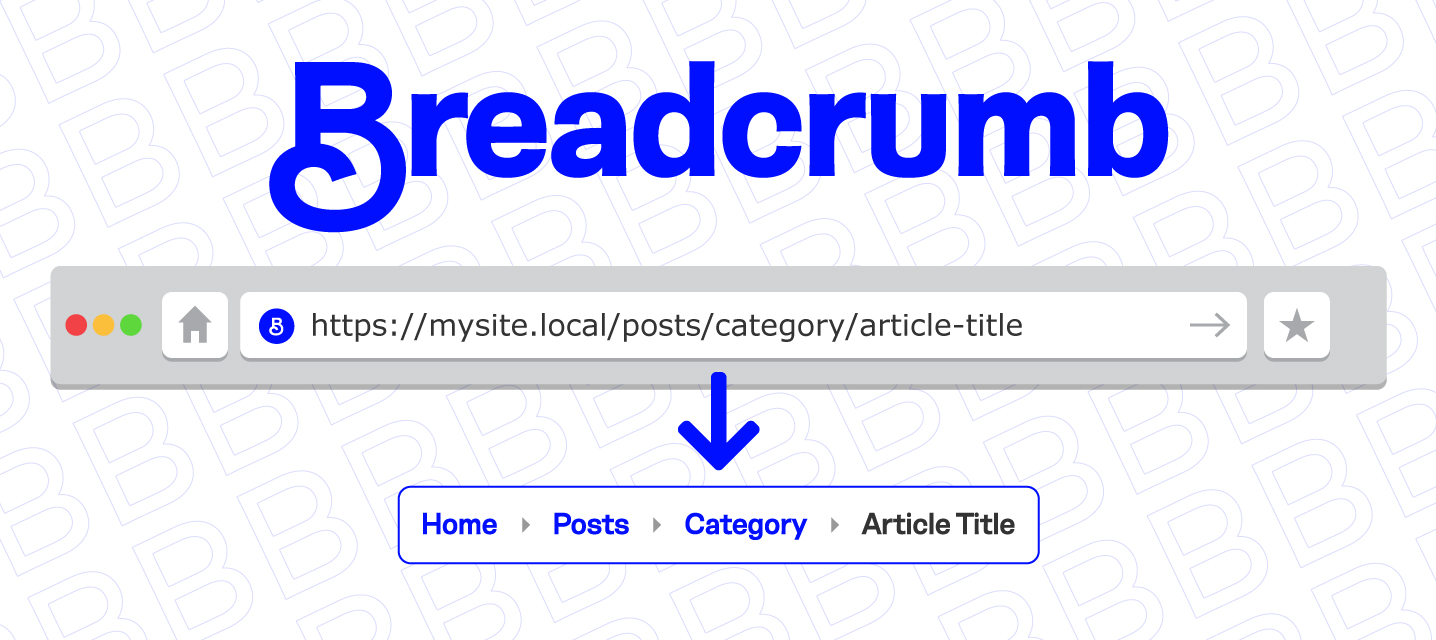

Tunellər və Marşrutlaşdırma: I2P daxil olan və çıxan tunellərdən istifadə edən bir sistemdir. İstifadəçi məlumat göndərəndə, məlumat şifrələnir və təyinatına qədər bir sıra çıxış tunelləri vasitəsilə yönləndirilir. Geri göndərilən məlumat ayrıca bir giriş tuneli vasitəsilə gəlir. Hər bir tunel bir neçə aralıq düyündən ibarətdir ki, bu da məlumatın mənbəyini və təyinatını izləməyi çətinləşdirir.

Sonadək şifrələmə: I2P şəbəkəsindəki bütün məlumatlar sonadək şifrələmə metodlarından istifadə edərək bir neçə dəfə şifrələnir ki, yalnız nəzərdə tutulan alıcı mesajı açıb oxuya bilsin.

Desentralizasiya: Mərkəzləşdirilmiş şəbəkələrdən fərqli olaraq, I2P desentralizə olunmuşdur, yəni şəbəkəni idarə edən mərkəzi server və ya idarəedici qurum yoxdur. Bu struktur şəbəkəni hücumlara və senzura qarşı daha dayanıqlı edir.

"Sarımsaq" tipli marşrutlaşdırma (Garlic Routing): I2P, Tor-da istifadə edilən "soğan marşrutlaşdırması"nın bir variantı olan "sarımsaq marşrutlaşdırması" adlı marşrutlaşdırma metodundan istifadə edir. Sarımsaq marşrutlaşdırmasında bir neçə mesaj (və ya "diş") bir araya gətirilərək bir "sarımsaq" mesajı kimi şifrələnir. Bu metod, fərqli istifadəçilərin mesajlarını qarışdıraraq fərdi kommunikasiya izləməyi çətinləşdirir və məxfiliyi artırır.

I2P nə üçün istifadə olunur?

I2P, məxfi kommunikasiya təmin etməkdən tutmuş anonim saytların və xidmətlərin yerləşdirilməsinə qədər müxtəlif məqsədlər üçün istifadə olunur:

Anonim baxış və mesajlaşma: I2P istifadəçilərə I2P şəbəkəsindəki "eepsites" (saytlar) girişinə və anonim e-poçt, çat və forumlar vasitəsilə ünsiyyət qurmağa imkan verir.

Desentralizasiya olunmuş tətbiqlər: I2P, fayl mübadiləsi xidmətləri, bloq platformaları və sosial şəbəkələr daxil olmaqla müxtəlif desentralizasiya olunmuş tətbiqləri (dApps) dəstəkləyir ki, bunlar tamamilə şəbəkə daxilində fəaliyyət göstərir.

Senzuradan qaçma: I2P tez-tez aktivistlər, jurnalistlər və dissidentlər tərəfindən senzuranı aşmaq və yüksək səviyyəli internet nəzarəti və nəzarəti olan bölgələrdə təhlükəsiz ünsiyyət qurmaq üçün istifadə olunur.

Məxfilik üçün hostinq: I2P, informator platformaları və ya məxfi məlumatları paylaşan saytlar kimi yüksək səviyyəli məxfilik tələb edən saytlar və xidmətlərin yerləşdirilməsi üçün idealdır.

I2P-nin üstünlükləri

Yüksək anonimlik səviyyəsi: I2P, desentralizə edilmiş arxitekturası, çoxsaylı şifrələmə səviyyələri və həm daxil olan, həm də çıxan tunellərdən istifadə etməklə güclü anonimlik təmin edir.

Desentralizasiya: Mərkəzi orqanın və ya serverin olmaması I2P-ni kiberhücumlara və senzuraya qarşı dayanıqlı edir.

Çeviklik: I2P, məxfilik yönümlü istifadə üçün müxtəlif tətbiqlərlə — veb-sörfinq, fayl mübadiləsi, e-poçt və mesajlaşma kimi işləri təmin edən çox yönlü platformadır.

Sarımsaq marşrutlaşdırması: Bu məlumat ötürmə metodu, fərdi istifadəçilərin və ya onların əlaqələrinin müəyyən edilməsini çətinləşdirərək anonimliyi artırır.

Problemlər və məhdudiyyətlər

I2P məxfilik baxımından çoxlu üstünlüklər təklif etsə də, bəzi çətinliklərlə də üzləşir:

Yavaş sürət: Şəbəkənin çoxsaylı şifrələmə səviyyələri və məlumatların çoxsaylı düyünlər vasitəsilə ötürülməsi səbəbindən I2P adi internetdən və ya hətta Tor-dan daha yavaş işləyə bilər.

Məhdud istifadəçi bazası: Daha məşhur anonim şəbəkələr, məsələn, Tor ilə müqayisədə I2P-nin daha az istifadəçi bazası var ki, bu da mövcud xidmətlərin və resursların sayını məhdudlaşdıra bilər.

İstifadə mürəkkəbliyi: I2P-nin qurulması və istifadəsi digər anonimlik alətlərindən daha mürəkkəb ola bilər, bu da onu texniki olmayan istifadəçilər üçün daha az əlçatan edir.

Çıxış düyünlərinin məhdud funksionallığı: Tor-dan fərqli olaraq, I2P-nin adi internetlə əlaqə quran çıxış düyünləri yoxdur ki, bu da onun istifadəsini yalnız I2P şəbəkəsindəki saytlar və xidmətlərlə məhdudlaşdırır.

I2P-ni necə təhlükəsiz istifadə etmək olar?

I2P-ni təhlükəsiz və effektiv istifadə etmək üçün bu əsas qaydalara əməl edin:

Rəsmi proqram təminatından istifadə edin: Son versiyanı əldə etmək üçün I2P rəsmi veb saytından proqram təminatını yükləyin.

Sisteminizin düzgün qurulmasına diqqət edin: Təhlükəsizlik risklərinin qarşısını almaq üçün quraşdırma və konfiqurasiya təlimatlarına diqqətlə əməl edin.

VPN-dən istifadə edin: Əlavə anonimlik təbəqəsi üçün I2P şəbəkəsinə qoşulmadan əvvəl IP ünvanınızı gizlətmək üçün VPN istifadə edin.

Məlumatlı olun: Məxfilik və təhlükəsizliyinizi qorumaq üçün I2P cəmiyyətindən son xəbərlər və təhlükəsizlik yenilikləri ilə xəbərdar olun.

I2P internetdə məxfilik və anonimlik axtaranlar üçün güclü bir vasitədir. Tor ilə müqayisədə daha az tanınsa və ya istifadə olunsa da, I2P desentralizasiya edilmiş və anonim şəbəkə mühitində işləmək üçün unikal xüsusiyyətlər və üstünlüklər təklif edir. Lakin, onun istifadəsi müəyyən çətinliklər və məhdudiyyətlərlə müşayiət olunur və təhlükəsizliyi və məxfiliyi qorumaq üçün onu diqqətlə və məsuliyyətlə istifadə etmək vacibdir.